网站一直以来都是使用的

为什么放弃

由于

但是经过测试,发现有些浏览器,比如

不过也没有更好的解决办法了。

并且

看来只能更换

为什么选择

经过大佬

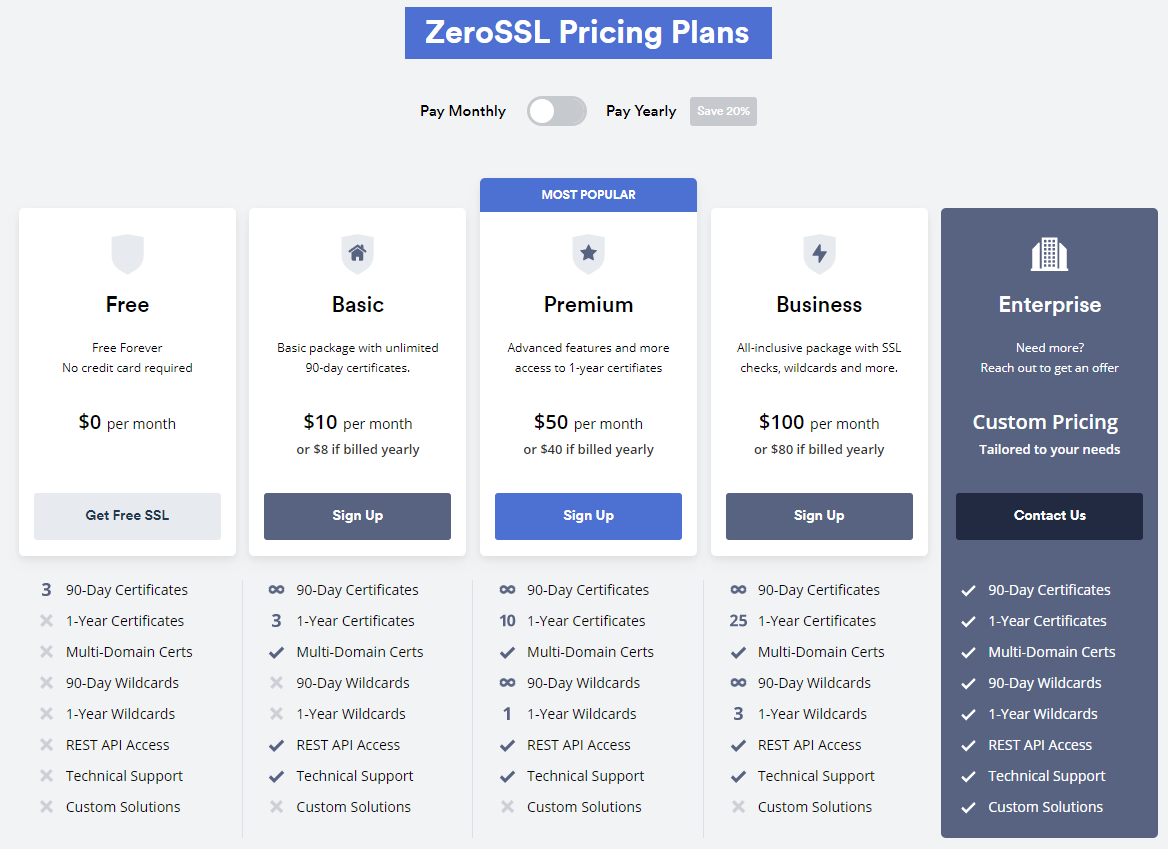

ZeroSSL

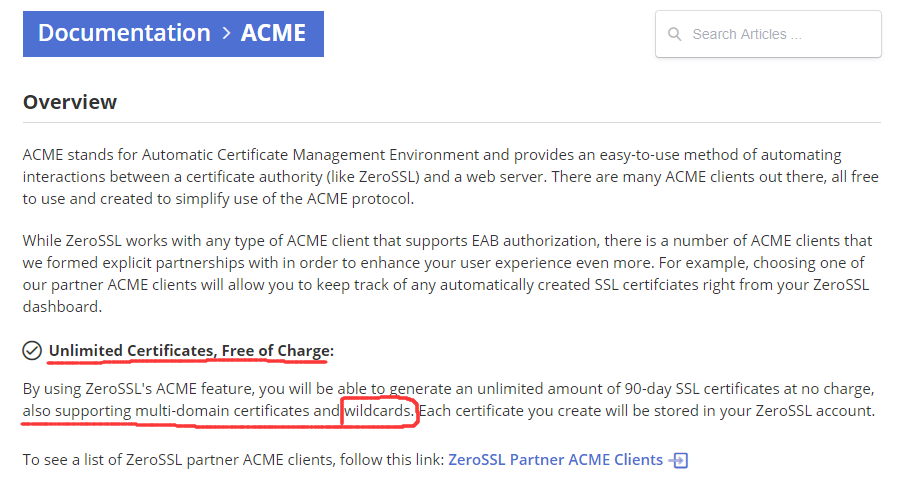

不过也怪我研究不够深入,在

既然更换证书的成本这么低了,那何乐而不为呢?

接下来就准备直接将

更换

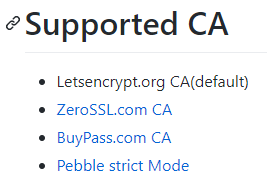

这里我的证书是使用

acme.sh 的安装可参考官方文档:https://github.com/acmesh-official/acme.sh/wiki/How-to-install

下文主要是通过acme.sh 目前支持 cloudflare, dnspod, godaddy 以及 ovh 等数十种解析商的自动集成

配置很简单,只需将自己

由于之前在使用dnsapi 具体配置可参考官方文档:

传送门:https://github.com/acmesh-official/acme.sh/wiki/dnsapi

下面将acme.sh

1.

传送门:https://app.zerossl.com/signup

2.

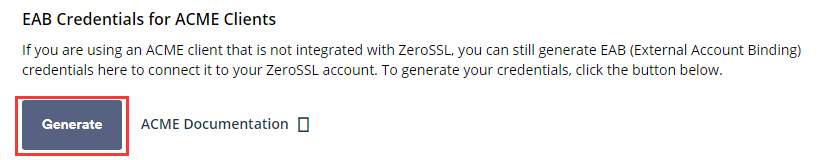

传送门:https://app.zerossl.com/developer

点击生成会生成你的

3.

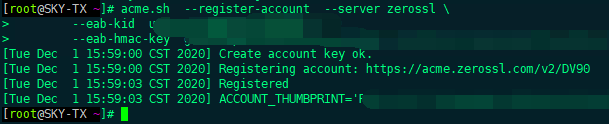

acme.sh --register-account --server zerossl \

--eab-kid 你的

4.

接下来你就可以添加--server zerossl

acme.sh --server zerossl --issue --dns dns_dp -d ffis.me -d *.ffis.me或者直接切换

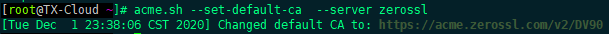

acme.sh --set-default-ca --server zerossl

5.

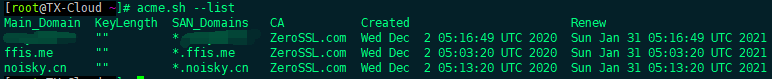

acme.sh --issue --dns dns_dp -d ffis.me -d *.ffis.me签发完毕后证书会保存在/root/.acme.sh

6.

acme.sh --install-cert -d ffis.me \

--key-file /usr/local/nginx/conf/ssl/ffis.me.key \

--fullchain-file /usr/local/nginx/conf/ssl/ffis.me.crt \

--reloadcmd "systemctl force-reload nginx.service"以上命令会将证书复制到

安装完毕后,我们修改网站

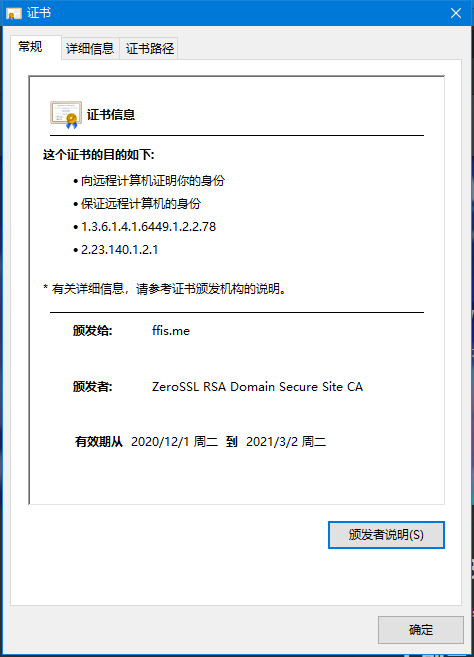

经过如上操作,我的

这样

作者大大, 我的

acme.sh --install-cert -d ffis.me \

--key-file /usr/local/nginx/conf/ssl/ffis.me.key \

--fullchain-file /usr/local/nginx/conf/ssl/ffis.me.crt \

--reloadcmd "systemctl force-reload nginx.service"

zerossl

找到原因了,因为我只把 _acme-challenge 的记录单独托管给三方 DNS 平台,以便使用 acme DNS API 自动更新。而 CAA 记录未托管导致验证通不过。但 acme 也没提示原因,太坑了。

网页端手动续期要收费!

现在已经不支持通倍符证书了吧

我刚刚试了,还是支持的。

注册

注册下一步卡住 是什么原因

翻出去就好了

dnspod